(一)前言:

原本当迪酷升级的时候,我就知道会有这一手,本来过迪酷028的作弊器已经推出,谁知道迪酷迅速发现了自己的BUG所以,立即更新到029了,苦于小弟不才啊,内存补丁做起来过028还可以,但是到了029了我也不知道为什么会有点小问题,只能用手工方法了,所以这次传授给大家的方法也许有点烦琐,但是,大家也可以通过学习掌握更多的电脑知识>_<

(二)具体作弊步骤:

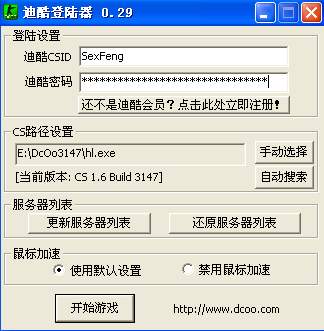

1.启动迪酷029登陆器(附件里面有下载),出现如下画面,输入名字和密码后最小化.等待后面的步骤.如下图

2.打开WinHex.exe(附件里面有下载).什么是WinHex呢?WinHex其实就是一个文件修改器,可以修改文件的某些属性.打开WinHex后,出现下图的提示.

3.选择上面一排的第三个"打开RAM"(意思是打开电脑的内存)如下图.

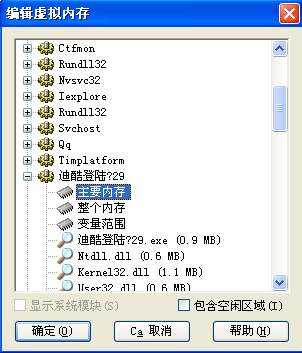

4.然后出现编辑虚拟内存菜单,选择"迪酷登陆器029"这个进程,然后进程展开,点

"主要内存"如下图.

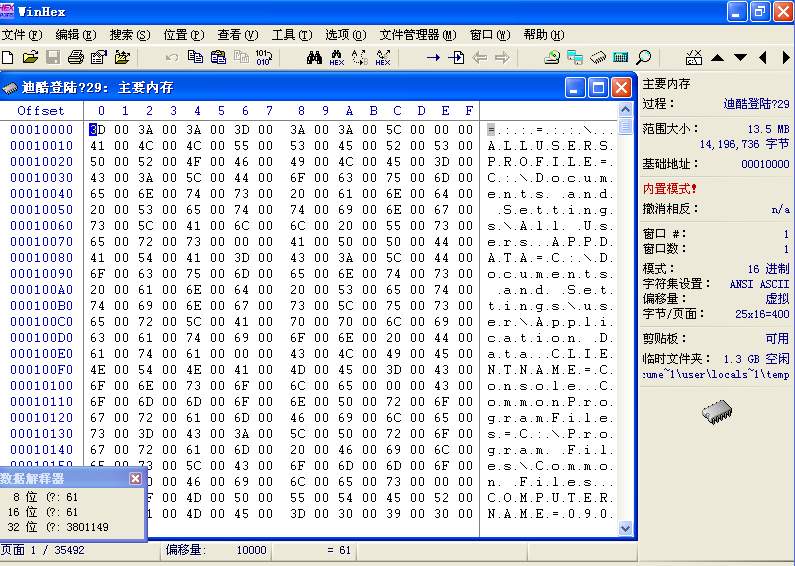

5.双击"主要内存"后,出现下面的画面,如图所示

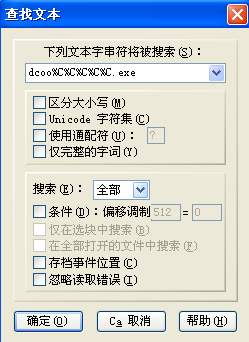

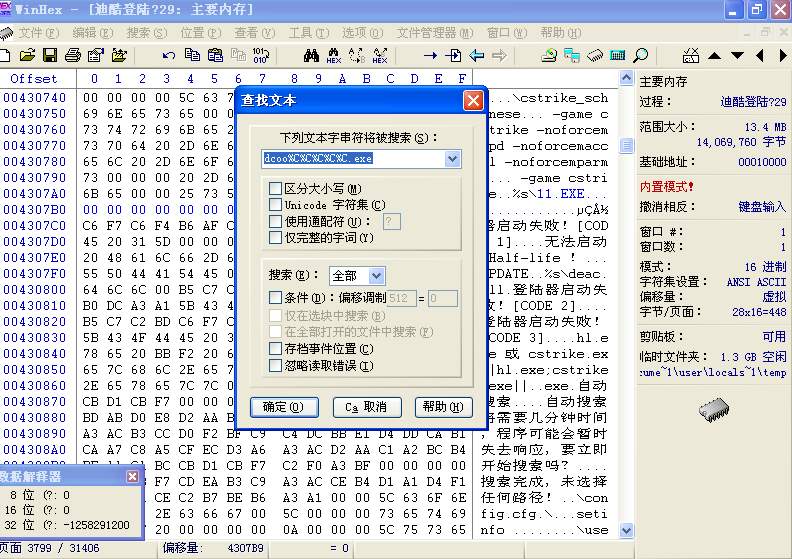

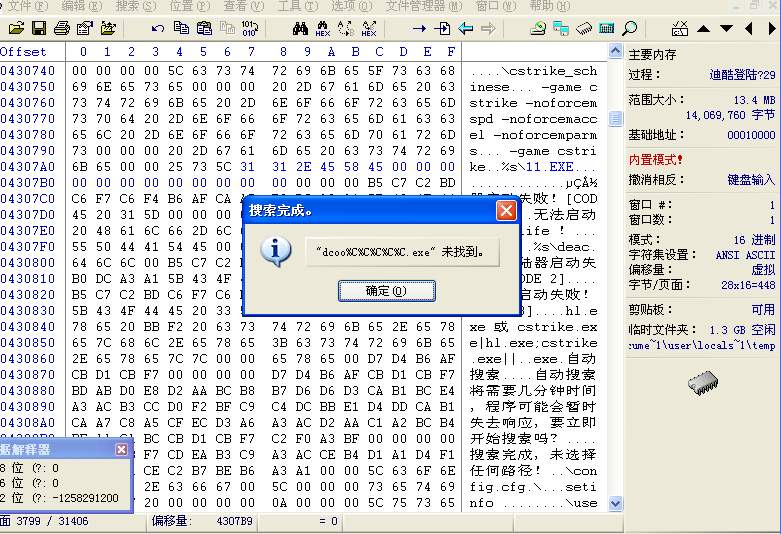

6.在出现上面的界面后按 "Ctrl+F"(意思是搜索文本dcoo%C%C%C%C%C.exe),出现下面的界面,(注意我只截了弹出菜单的界面) 下列文本字符串被搜索: "dcoo%C%C%C%C%C.exe".(我所表达的意思是搜索字符串的名字是dcoo%C%C%C%C%C.exe)

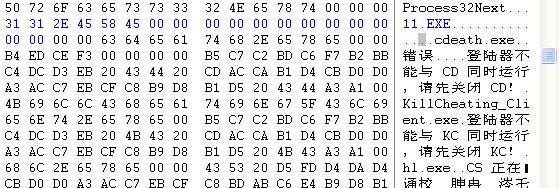

7.winhex搜索到第一个"dcoo%C%C%C%C%C.exe"的位置,我们要把dcoo%C%C%C%C%C.exe这一串字符串给修改掉,要换成我们想要的字符串如下图:

8.注意比较下图和上图的区别,怎么把dcoo%C%C%C%C%C.exe这个字符串换成我们想要的字符串呢?WINHEX左边是16进制,右边是ASCII字符区,说白了就是我们要把dcoo%C%C%C%C%C.exe换成11.exe,因为迪酷这个软件动态修改CS文件的名字使得作弊器很难得注入进去,好了,鼠标点到ASCII区里面,点到dcoo%C%C%C%C%C.exe

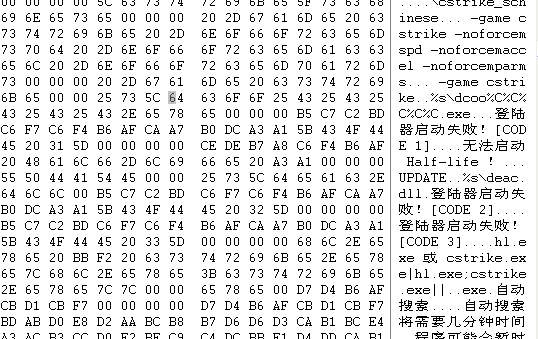

从第一个字母d开始修改,直接输入11.exe,这时候就变成了11.exe%C%C%C%C.exe

我们要把%C%C%C%C.exe后面的字符串消灭掉,怎么消灭呢?在WINHEX区的左边也就是11.EXE后面这个字符的16进制后面的全部修改成00 00 00,大家会发现右边的字符区会变成........实际上是把后面的字符给消灭了,看下面的图片,注意只是消灭%C%C%C%C.exe这个字符串,(后面的数据也不要乱动啊,否则会出问题的),前面的11.EXE保留,看下图和上图的区别大家会更加明白的.

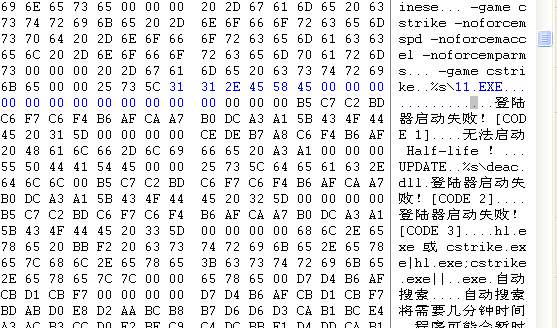

9,修改完毕后,再次搜索dcoo%C%C%C%C%C.exe这个字符串, Ctrl+F 搜索dcoo%C%C%C%C%C.exe 确定,WINHEX又找到dcoo%C%C%C%C%C.exe这个字符串,如下面的图片

10.同样的,把dcoo%C%C%C%C%C.exe修改成11.EXE,多余的部分变0,如下图所示意

的,没有看明白的我在说一遍,(修改后变成11.EXE%C%C%C%C.exe这个样子,我们要的是11.EXE,把%C%C%C%C.exe消灭掉,就是把它们的16进制全部变成0就可以了,修改16进制在WINHEX左边的区域,变成11.EXE.......................登陆...具体看图

11.第三次搜索dcoo%C%C%C%C%C.exe,"Ctrl+F",如下图.

12,点确定后出现"dcoo%C%C%C%C%C.exe未找到"点确定,这时候千万不要关闭WINHEX,最小化吧.(记住步骤11和12是不可缺少的,缺少步骤11和12的话,CS进程的名字是不会锁定成11.EXE的,切记!!!!!)

13.回到桌面,在已经打开的迪酷029登陆器里面输入你的名字和密码,选择好CS文件,最好选择HL.EXE这个文件,版本选择CS1.6 3147的!点"开始游戏"

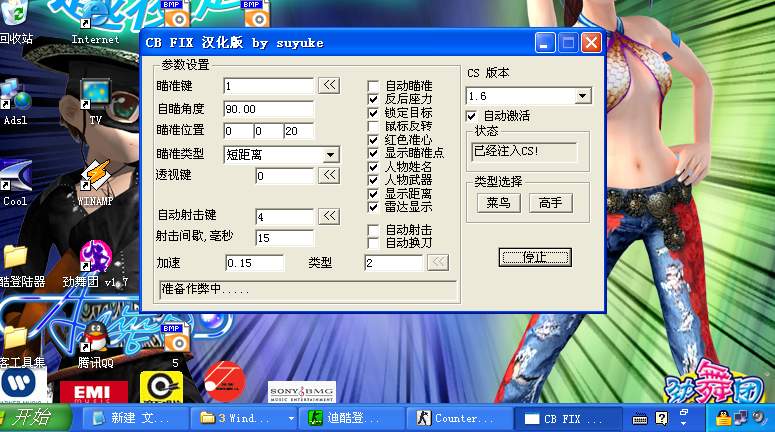

14.进入游戏后,打开CBFIX,选择好参数.点开始.提示"已经注入CS!"表明作弊器注入成功,还等什么?作弊去吧!!!!!!!!!!

o9ns0stY.rar[点击下载](358 K) 下载次数:37 累计下载获得 DB 没有记录 刀

o9ns0stY.rar[点击下载](358 K) 下载次数:37 累计下载获得 DB 没有记录 刀

这个是winhex下载,就是修改字符串的软件。

晕不知道为什么不可以显示图片了,我从新上传::::

[此贴子已经被作者于2006-5-17 21:26:06编辑过]